Threats

Surveiller et anticiper les menaces émergentes

Le module Threats est une offre de service permettant d'assurer une veille continue sur les vecteurs d'exposition indirects : dark web, forums spécialisés, marketplaces, réseaux sociaux et bases d'éléments compromis.

Découvrir ma surface d'attaque

Fonctionnalités clés

Détection des fuites de données

Détectez les fuites de données sensibles concernant votre organisation : documents confidentiels, informations stratégiques, données clients ou partenaires.

Identifiants compromis

Identifiez les identifiants compromis (emails, mots de passe) avant qu'ils ne soient exploités pour des attaques ciblées.

Anticipation des campagnes d'attaque

Surveillez les signaux faibles et mentions de votre organisation pour anticiper les campagnes d'attaque avant leur exécution.

Fonctionnement

Sources surveillées

Notre équipe CTI surveille en permanence un large éventail de sources pour détecter les menaces ciblant votre organisation.

Dark Web

Tor, marketplaces cybercriminelles, forums privés accessibles uniquement via réseaux anonymes.

Forums spécialisés

Communautés de hackers, forums de revente de données, espaces d'échange de techniques d'attaque.

Messageries & réseaux sociaux

Telegram, Discord, Twitter/X, canaux privés où se coordonnent les acteurs malveillants.

Bases de données compromises

Leaks, pastes, combo lists, bases d'identifiants volés et données exposées.

Types de détection

- Identifiants compromis (emails, mots de passe, tokens API)

- Documents confidentiels exposés (rapports, contrats, données stratégiques)

- Mentions de votre organisation (préparation d'attaques, discussions ciblées)

- Vente d'accès à vos systèmes (Initial Access Brokers)

- Données clients ou partenaires compromises

- Logs de stealers (Redline, Raccoon, Vidar) exposant sessions et cookies

- Fuites de code source sur GitHub, GitLab et Pastebin

- Typosquatting et usurpation de domaines (brand impersonation)

Renseignement de pointe

Veille active

Équipe d'experts

Pourquoi choisir ce module ?

Analyse par experts CTI

Les signaux faibles sont analysés par des experts CTI pour fournir un renseignement exploitable et immédiatement actionnable.

Sources multiples

Surveillance du dark web, forums spécialisés, marketplaces, réseaux sociaux et bases d'éléments compromis.

Renseignement actionnable

Pas de bruit, pas d'alertes inutiles : uniquement du renseignement exploitable et immédiatement actionnable pour protéger votre organisation.

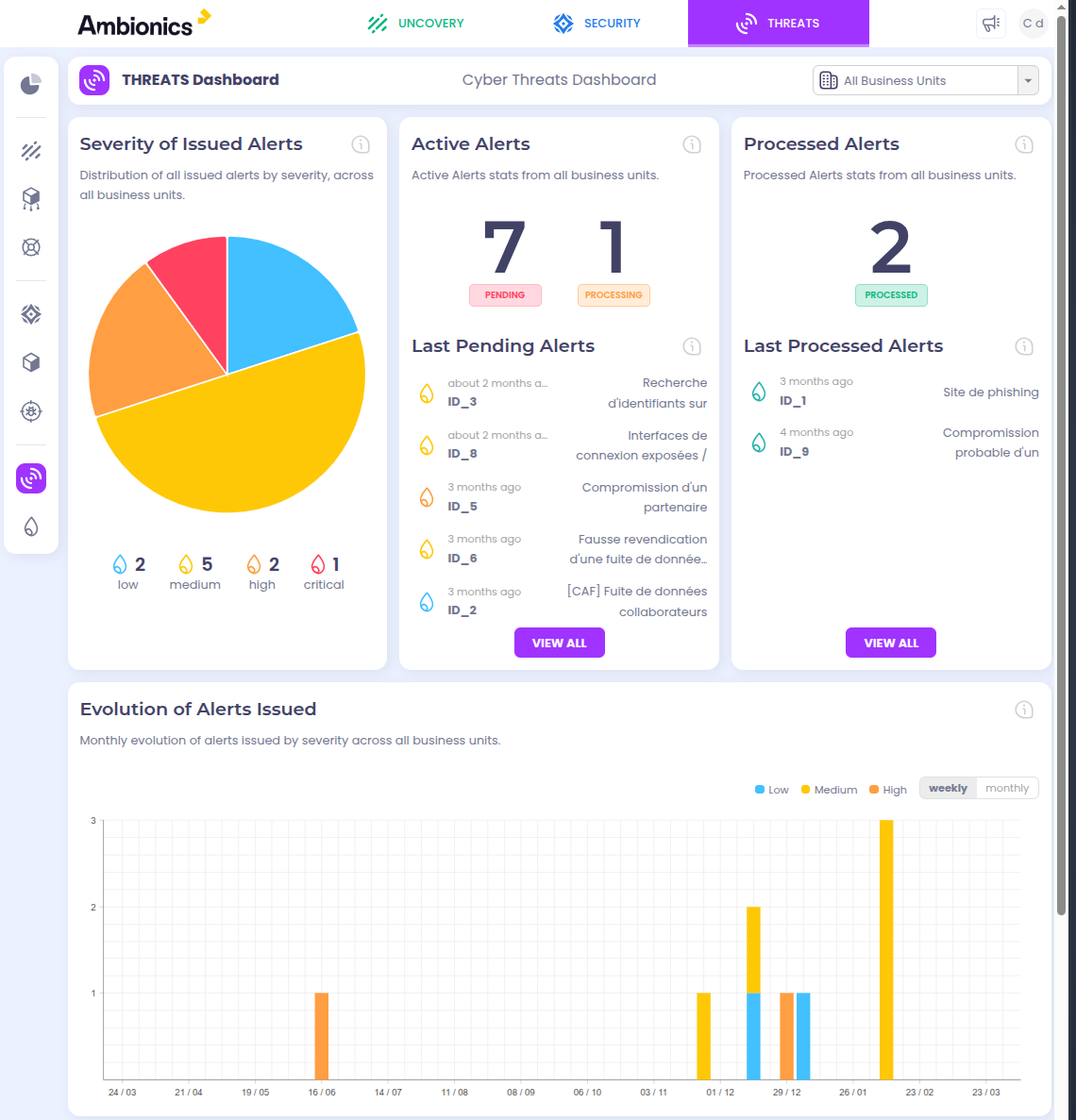

Découvrez notre plateforme en action

Demandez une démonstration personnalisée et voyez comment ce module peut renforcer votre sécurité.