Security

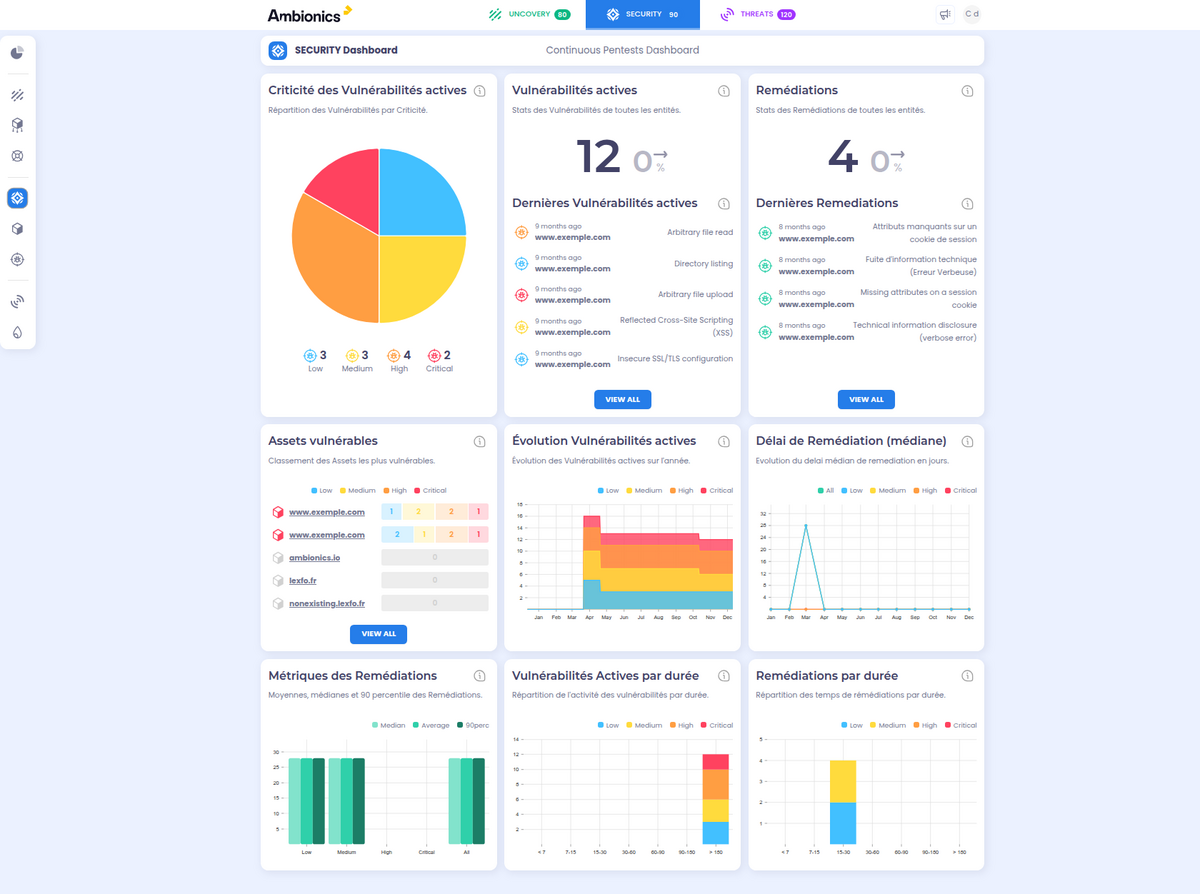

Évaluer la sécurité réelle par le pentest continu

Évaluez la résistance réelle de vos actifs grâce à des tests d'intrusion continus réalisés par des experts.

Découvrir ma surface d'attaque

Fonctionnalités clés

Pentest Manuel continu

Des auditeurs certifiés testent vos actifs critiques selon les méthodes des attaquants.

Zéro faux positif garanti

Chaque vulnérabilité est validée manuellement avant de vous être signalée.

Scan de vulnérabilités

Des scans de vulnérabilités sont exécutés en continu sur votre périmètre, puis qualifiés par nos experts.

Fonctionnement

Cycle de vie des vulnérabilités

Chaque vulnérabilité suit un workflow rigoureux de la détection à la validation de correction, avec traçabilité complète.

Détectée

Vulnérabilité détectée et remontée dans une fiche détaillée écrite par un expert.

Suivi

Contre-Audit hebdomadaire de la vulnérabilité.

Corrigée

Correction détectée par le contre-audit hebdomadaire et qualifiée manuellement.

Vérifiée

Surveillance active après correction pour détecter toute régression.

Vecteurs d'attaques et failles critiques

- RCE

- SQL Injection

- Authentification

- API Security

- Cloud Config

- Business Logic

- SSRF

- Information Disclosure

L'excellence offensive

Experts cyber

Faux positif

Pourquoi choisir ce module ?

Confiance renforcée

Appuyez-vous sur des preuves concrètes d'exploitabilité pour décider.

Expertise à la demande

Échangez en direct avec nos auditeurs sur vos vulnérabilités.

Conformité simplifiée

Générez des rapports d'audit premium pour vos régulateurs et clients.

Découvrez notre plateforme en action

Demandez une démonstration personnalisée et voyez comment ce module peut renforcer votre sécurité.