Découvrez, Évaluez et Surveillez votre exposition sur Internet

AMBIONICS, le meilleur de l'expertise humaine et de la technologie en une solution unique.

Pourquoi le CTEM devient incontournable

L'exposition aux cybermenaces évolue plus vite que les contrôles traditionnels.

Le modèle CTEM (Continuous Threat Exposure Management) propose une approche continue alignée sur la réalité des attaques.

Shadow IT & Surface exposée

L'expansion du Shadow IT et des actifs non inventoriés crée des angles morts critiques dans votre défense.

Priorisation du risque réel

Il est vital de faire le tri entre les vulnérabilités théoriques et celles qui présentent un réel risque d'exploitation.

Multiplication des fuites

Les fuites de données sont de plus en plus nombreuses et nécessitent une surveillance proactive et constante.

Découvrez Ambionics

Une solution CTEM conçue pour vous permettre de piloter en continu l’exposition aux cybermenaces de votre organisation.

Découvrez vos actifs exposés, évaluez vos vulnérabilités par l'audit offensif et surveillez les menaces en temps réel, avec l'appui de nos experts pour ne retenir que l'information qui compte vraiment.

Découvrir la plateforme CTEM

Nos chiffres clés

Actifs

Années d'expertise

Experts cybersécurité

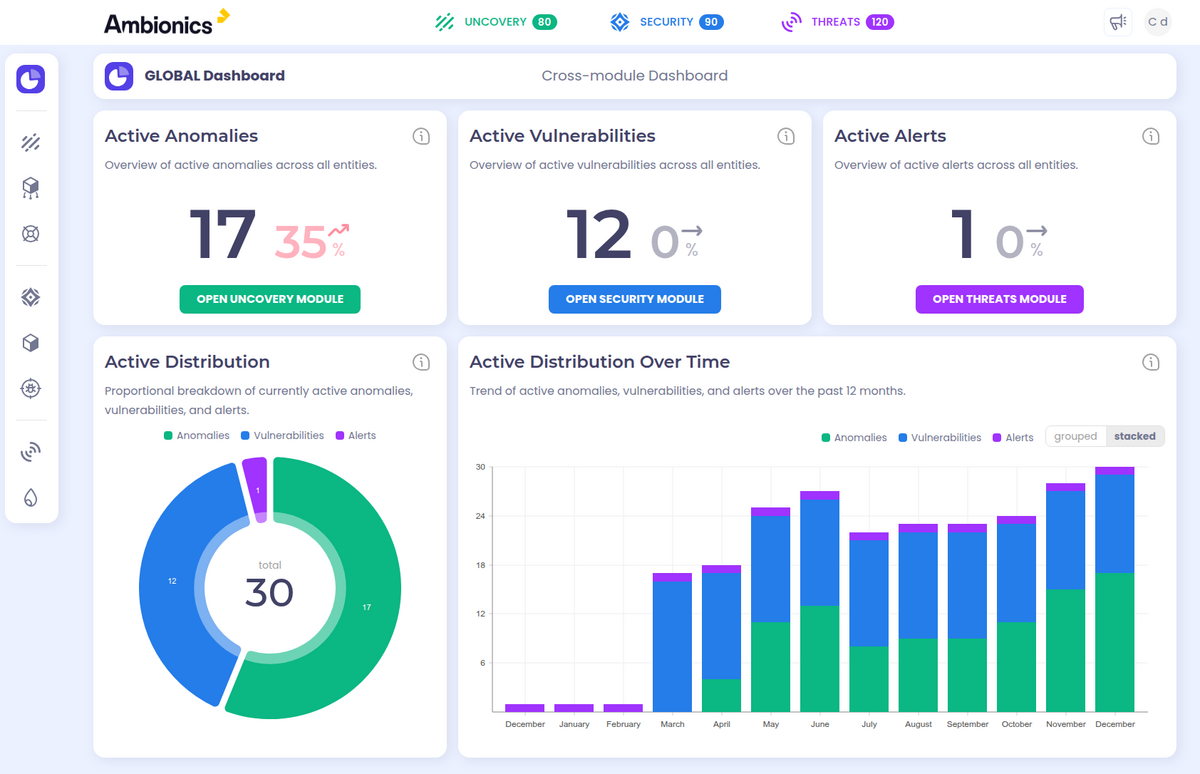

Trois modules en une solution unique

Ambionics unifie découverte, évaluation offensive et veille dans une démarche CTEM continue.

Uncovery

Cartographie de la surface d'attaque

- Découverte automatisée des actifs exposés

- Détection du Shadow IT et environnements oubliés

- Agents d'analyse remontant des anomalies

Security

Validation de la sécurité réelle

- Tests d'intrusion réalisés par des experts

- Zéro faux positif garanti

- Contre-audits hebdomadaires des corrections

Threats

Renseignement sur la menace

- Surveillance du dark web et forums

- Détection des identifiants compromis

- Alertes avant exploitation

Nos certifications

À qui s'adresse Ambionics ?

De la startup en hypercroissance au grand groupe structuré, Ambionics s'adapte à la complexité de votre infrastructure.

Nous donnons aux RSSI et aux DSI les moyens technologiques de cartographier et de piloter leur exposition cyber en temps réel, sans laisser le moindre angle mort.

Explorez les cas d'usagesIls nous font confiance

Données protégées et confidentielles